Как провайдеры обеспечивают безопасность IP-телефонии

Некоторые люди считают, что в сети Интернет можно перехватить любую информацию, и именно по этой причине относятся с подозрением относительно безопасности использования виртуальной IP-телефонии. Такой вид связи при недостаточной защищенности может иметь уязвимые стороны, но стоит отметить, что и традиционная телефония может быть «взломана» злоумышленниками. В случае с виртуальной IP-телефонией мошенникам нужно найти определенную сеть, побороться с алгоритмами конфиденциальности, аутентификации, шифрования и т.д. При чем все это можно выполнить удаленно. А для несанкционированного подключения к традиционной системе ТСОП необходимо получить физический доступ к среде обмена голосовой информацией. Что из этого проще взломать - сложно сказать. Но постараемся ответить на более интересный вопрос, который все чаще начинает преобладать у пользователей виртуальной IP-телефонии: как провайдеры обеспечивают защиту и безопасность передачи данных в своих сетях.

Концепция безопасности IP-телефонии

Для обеспечения абсолютной безопасности передачи голосовых и текстовых данных в таких сетях, требуется комплексный подход, поскольку ни одно самостоятельное техническое решение не может гарантировать стопроцентную защиту. Исходя из возможных источников угроз, придерживаются концепции, которая состоит из следующих критериев защищенности:

- Конфиденциальность информации - предотвращение нежелательного перехвата, прослушивания телефонных разговоров, кражи учетных записей пользователей путем защиты трафика в IP-телефонии.

- Целостность данных - гарантия отсутствия изменения неавторизованными пользователями информации при ее пересылке по IP-сетям, обеспечение инициации авторизованными пользователями запросов на выполнение функций.

- Доступность сети - поддержка бесперебойного функционирования IP-телефонии при различных хакерских атаках или работе вредоносного ПО.

Соблюдение провайдерами этой концепции позволяет обезопасить систему корпоративной виртуальной IP-телефонии любого бизнеса, минимизируя количество возможных угроз и обеспечивая безопасность данных.

Угрозы для IP-сетей и данных

Рассмотрим подробно основные опасности, которые могут возникнуть при использовании VoIP-технологии, что даст более ясную картину того, как операторы обеспечивают защиту своих сетей.

IP-сети могут быть использованы киберпреступниками и мошенниками для получения определенных данных. Подключившись несанкционированно в телефонную систему той или иной компании, злоумышленники могут прослушивать все звонки, увеличивать счета за телефонные разговоры, перегружать сеть, собирать конфиденциальную информацию, например, о бизнесе и его клиентах.

На сегодняшний день можно выделить основные угрозы, которые влияют на защищенность разговоров, целостность и качество передачи данных, а также бесперебойную работу серверов облачных АТС:

- манипулирование, перехват информации (прослушивание);

- взлом и подмена данных пользователя;

- ограничение доступности сети.

Достигают злоумышленники этих целей за счет методов, которые рассмотрим далее.

Голосовой фишинг - проводится с помощью автоматизированной технологии преобразования текста в речь, с целью заставить жертву позвонить на телефонный номер, контролируемый злоумышленником. Последний может выдавать себя, например, за сотрудника банка, провайдера и пытаться заполучить конфиденциальные данные или секретную информацию о кредитной карте, счетах, информацию об учетной записи.

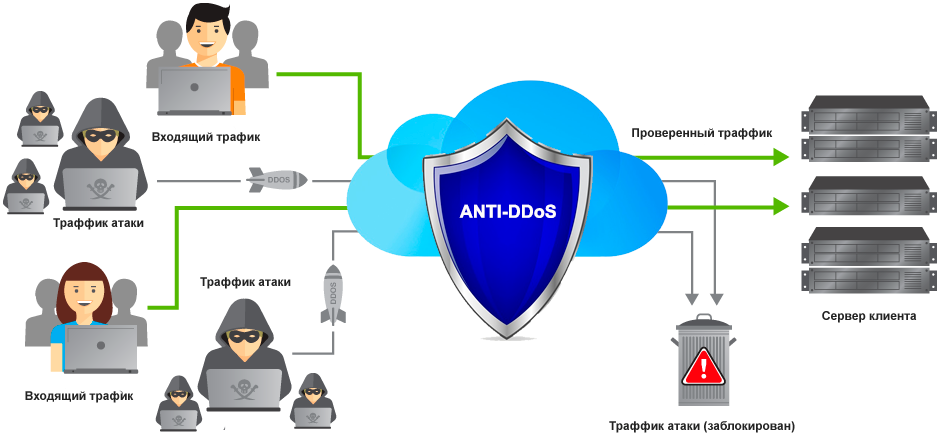

DDoS-атаки - злоумышленники, простыми словами, перегружают ресурсы сервера, его пропускную способность большим потоком коротких телефонных звонков. Таким образом хакеры делают сеть недоступной для пользователей, временно или на неопределенный срок. В случае с VoIP - это приведет к невозможности совершения или принятия звонков. Как правило DDoS-атаки на SIP-серверы осуществляются с целью получить денежное «вознаграждение» - мошенники получают оплату, а провайдеры стабильную работу сервера.

Подделка звонков - с помощью фальсификации вызовов хакеры пытаются нарушить текущий разговор. Они могут отправлять большое количество данных по тому же пути, который используется для звонка. Качество связи при этом ухудшается, становится нестабильным. Также злоумышленники могут задерживать доставку пакетов данных между абонентами, что обрывает связь или приводит к длительным периодам молчания.

Вредоносное ПО - трояны, вирусы и другие вредоносные программы остаются одной из самых больших угроз нарушения безопасности не только IP-телефонии. Специально созданный софт используется злоумышленниками с целью получить доступ ко всей системе или отдельному устройству (IP-телефону, софтфону). Таким образом можно заполучить определенную информацию, снизить пропускную способность сети, качество сигнала и прочее. Большинство вредоносных программ могут создавать так называемые "черные ходы" в системе, облегчая хакерам прослушивание разговоров или кражу важной информации.

Сканинг - за счет подмены пакетов, взломщики сканируют сетевые порты для выявления типа операционной системы устройства, версии установленного ПО, настройки и т.д. Такая процедура позволяет хакеру максимально подготовиться к атаке на сеть корпоративной IP-телефонии, к тому же она дает возможность заполучить полный контроль над ней.

SPIT - голосовой вариант взлома IP-телефонии, который работает путем отправки голосовых сообщений или так называемых "робозвонков" несколько раз в неделю. С помощью специальных инструментов спамеры отправляют тысячи сообщений одновременно на разные IP-адреса или выдают себя за настоящие местные телефонные номера. Ответ на такой звонок или прослушивание голосовой почты может стоить дорого, если получателя перенаправят на номер из другой страны. Полученные сообщения часто содержат вирусы или шпионские программы.

С развитием технологий мошенники придумывают новые способы взлома и нанесение вреда IP-телефонии. Но системы безопасности тоже не стоят на месте. На сегодня существует много тактик защиты для минимизации рисков утечки информации.

Способы блокировки и устранения угроз провайдерами

Все операторы IP-телефонии имеют в своем ассортименте услуг облачную АТС, которая способна обеспечить телефонной связью компании практически в любой точке мира. Это удобное решение для бизнеса, но с точки зрения безопасности - идеальная мишень для хакеров. Поэтому провайдеры уделяют особое внимание ее защите.

Настройка SIP-сервера

Важным рубежом обеспечения безопасности IP-телефонии является SIP-сервер. Для его защиты часто используется дополнительная установка паролей и ограничение трафика. Благодаря паролю, доступ хакеров к IP-адресам устройств значительно усложняется, а ограничение трафика позволяет принимать звонки только с IP-адресов тех городов или стран, к которым есть доверие.

Безопасность SIP-телефонии также повышается при использовании элемента Session Border Controller. Этот сетевой элемент позволяет управлять вызовами и сеансами связи в реальном времени. Session Border Controller защищает и контролирует SIP-телефонию, разрешая или запрещая обмен данными между несколькими устройствами.

Использование межсетевых экранов

Важным моментом в обеспечении безопасности IP-телефонии является ограничение и контроль доступа к ней. Для этого используют брандмауэр или Firewall. Это своего рода защитный экран, который фильтрует входящий и исходящий трафик между внешними и внутренними сетями. Он отвечает за контроль обмена информацией во время сеанса связи по технологии VoIP.

Брандмауэры предотвращают внешние угрозы от потенциальных злоумышленников, отказывая в несанкционированных подключениях к маршрутизатору. Поскольку большинство кибератак направлено на конечные точки сетей, брандмауэр перед конечными устройствами, такими как телефонные трубки и компьютеры с софтфонами, может помочь снизить угрозы безопасности VoIP-соединения.

Применение протоколов шифрования телефонных разговоров

При совершении вызова носитель информации перемещается между пунктами назначения в виде пакетов транспортного протокола реального времени (RTP). Эти пакеты не защищены. Если они будут перехвачены устройством захвата, разговор может быть подслушан. А безопасный транспортный протокол реального времени (SRTP) защищает голосовые вызовы по IP-сетям от подслушивания, обеспечивая шифрование полезной нагрузки пакетов RTP, аутентификацию всего пакета RTP и защиту от повторного воспроизведения пакетов.

Подключение по VPN

Часто провайдеры прибегают к такой дополнительной защите IP-телефонии, как подключение удаленных пользователей по VPN - виртуальные частные сети. Данное решение позволяет абоненту иметь доступ к виртуальному каналу VoIP в глобальной сети Интернет. Такой канал обеспечивает безопасность приема отправки информации и делает ее непригодной для корыстных целей злоумышленников.

Вся суть заключается в том, что содержимое перехваченных пакетов данных, отправленных по зашифрованным тоннелям VPN, понятна исключительно владельцам ключа шифрования.

Применение сложных паролей

Очевидным решением проблемы взлома SIP-аккаунтов является установка сложных паролей. Система автоматически может назначать учетной записи комбинацию с миллиардами вариантов. Даже если злоумышленники будут использовать генераторы ключей, то у них уйдет немало времени на взлом аккаунта.![]()

Но такой способ защиты SIP-телефонии постепенно теряет свою актуальность. Хакеры все чаще прибегают к взламыванию IP-телефонов или софтфонов напрямую, находя уязвимости в их программном обеспечении. Для защиты от таких взломов провайдеры рекомендуют своим клиентам своевременно обновлять прошивки телефонных устройств или SIP-клиентов.

Оператор виртуальной телефонии 1АТС подготовил несколько других рекомендаций, выполнение которых пользователями повысит безопасность их корпоративной сети.

Как компании могут обезопасить себя

Важным фактором при внедрении и использовании IP-телефонии в компании является ознакомление персонала с возможными рискам в безопасности. Информирование и обучение сотрудников во избежание неправильного использования этой технологии может предотвратить будущие внешние атаки.

Для обеспечения надежной защиты корпоративной IP-телефонии, пользователям рекомендовано придерживаться придерживаться следующих советов.

Использование черных или белых списков

Это одна из функций виртуальной АТС. Она позволяет создавать списки номеров телефонов, с которых система не будет принимать звонки. То есть, при вызове с нежелательного номера линия всегда будет занята. И наоборот: телефонные номера белого списка будут всегда в приоритете. Но чем данная услуга полезна в борьбе со злоумышленниками. Создание черного списка, например, номера с кодами тех стран, с которыми бизнес не ведет дела, позволит существенно уменьшить вероятность совершения мошеннических действий с помощью звонков.

Географическое ограничение доступа

Суть данной защиты такая же, как и с черными и белыми списками. Но для улучшения безопасности SIP-телефонии провайдер по просьбе клиента может установить возможность приема входящие звонков с определенных IP-адресов, например, только с территории РФ. Ограничение по геолокации позволяет исключить IP потенциальных злоумышленников из других стран. Такая тактика эффективна на 90%, ведь большинство взломов происходят из-за рубежа.

Безопасность корпоративной телефонной связи - важный аспект в ведении бизнеса. Компании должны уделять ему особое внимание при выборе оператора IP-телефонии. Именно поэтому 1АТС поддерживает свою систему на должном уровне, который обеспечивает защищенность передаваемых данных и качество связи.